2026软件系统安全赛初赛 MISC个人WP

题目信息

- 比赛:2026软件系统安全赛初赛

- 类型:Misc - 图片隐写

- 附件:无后缀文件

- 题目名:steganography

解题过程

1. 文件修复

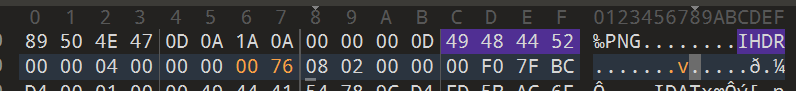

下载附件得到一个无后缀文件,使用 010 Editor 打开,发现文件头部有干扰字符,删除后得到一张正常的 PNG 图片(不是你没加载上来,这图就长这样)。

2. LSB隐写分析

使用 Kali 的 zsteg 功能扫描,发现文件里藏了一个名为”flag.zip”的压缩包。

并且在第 118 行之后会报错,说明它身高造假,在 010 Editor 中对其进行修复(把第二个 00 00 04 00 改为 00 00 00 76)

3. 提取隐藏数据

使用指令提取压缩包:

1 | zsteg -E "b1,rgb,lsb,xy" 2.png > flag.zip |

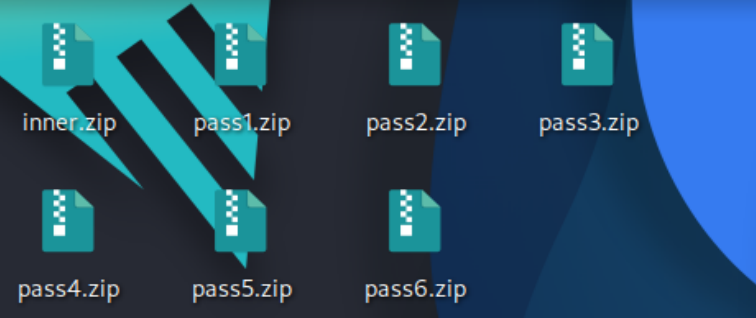

对压缩包进行剥离,发现里面还嵌套了六个小压缩包。

“inner.zip”压缩包是需要密码的,毋庸置疑,密码应该分布在六个”pass*.zip”中。

4. 分析压缩包结构并爆破

查看 6 个 pass*.zip 的内容:

zsteg -E “b1,rgb,lsb,xy” 2.png > flag.zip

发现 6 个 pass*.zip 中的 txt 文件都是四字节,利用 ZIP 压缩包会明文暴露文件大小和 CRC32 校验值的特性,编写 Python 脚本挨个爆破它们:

1 | import binascii |

依次拼合六个密码,得到:

flag is c1!xxtLf%fXYPkaA

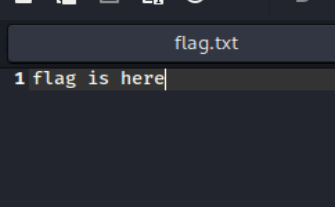

用它打开”inner.zip”得到”flag.txt”,发现只有孤零零一行。

5.零宽字符解码

还在套娃?不过很显然是零宽字符隐写,解码得到 flag:

dart{bf4100d9-cc8d-48f6-a095-54cbfad189e1}

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 Colin!